值得信赖的区块链资讯!

值得信赖的区块链资讯!

慢雾:Cetus 被盗 2.3 亿美金事件分析

来源:慢雾科技

原文链接:https://mp.weixin.qq.com/s/w4xkia029ZMKNjrXnT506g

5 月 22 日,据社区消息,SUI 生态上的流动性提供商 Cetus 疑似遭攻击,流动性池深度大幅下降,Cetus 上多个代币交易对出现下跌,预计损失金额超过 2.3 亿美元。随后,Cetus 发布公告称:“我们协议中检测到了一起事件,安全起见,智能合约已暂时暂停。目前,团队正在对该事件展开调查。我们很快会发布进一步的调查声明。”

事件发生后,慢雾安全团队第一时间介入分析,并发布安全提醒。以下是对攻击手法及资金转移情况的详细解析。

(https://x.com/CetusProtocol/status/1925515662346404024)

相关信息

其中一笔攻击交易:

https://suiscan.xyz/mainnet/tx/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x

攻击者地址:

0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06

被攻击的池子地址:

0x871d8a227114f375170f149f7e9d45be822dd003eba225e83c05ac80828596bc

涉及代币:

haSUI / SUI

攻击分析

此次事件的核心是攻击者通过精心构造参数,使溢出发生但又能绕过检测,最终用极小的 Token 金额即可换取巨额流动性资产,以下为具体步骤解析:

(攻击时序图)

1. 攻击者首先通过闪电贷借出了 10,024,321.28 个 haSUI,导致池子价格从 18,956,530,795,606,879,104 暴跌至 18,425,720,184762886,价格下跌幅度达到 99.90%。

2. 攻击者精心选择了一个极窄的价格区间开立流动性头寸:

-

Tick 下限:300000(价格:60,257,519,765,924,248,467,716,150)

-

Tick 上限:300200 (价格:60,863,087,478,126,617,965,993,239)

-

价格区间宽度:仅 1.00496621%

3. 接着就是此次攻击的核心,攻击者声明要添加 10,365,647,984,364,446,732,462,244,378,333,008 单位的巨大流动性,但由于存在漏洞,系统只收取了 1 个代币 A。

我们来分析一下攻击者为什么能够用 1 个 Token 兑换出巨额流动性。其核心原因在于 get_delta_a 函数中的 checked_shlw 存在溢出检测绕过漏洞。攻击者正是利用了这一点,使得系统在计算实际需要添加多少 haSUI 时出现了严重偏差。由于溢出未被检测,系统误判了所需 haSUI 的数量,导致攻击者仅需极少的 Token,就能兑换出大量的流动性资产,从而实现了攻击。

当系统计算添加如此巨大流动性需要多少 haSUI 时:

public fun get_delta_a( sqrt_price_0: u128, sqrt_price_1: u128, liquidity: u128, round_up: bool): u64 { let sqrt_price_diff = if (sqrt_price_0 > sqrt_price_1) { sqrt_price_0 - sqrt_price_1 } else { sqrt_price_1 - sqrt_price_0 }; if (sqrt_price_diff == 0 || liquidity == 0) { return 0 }; let (numberator, overflowing) = math_u256::checked_shlw( full_math_u128::full_mul(liquidity, sqrt_price_diff) ); if (overflowing) { abort EMULTIPLICATION_OVERFLOW }; let denominator = full_math_u128::full_mul(sqrt_price_0, sqrt_price_1); let quotient = math_u256::div_round(numberator, denominator, round_up); (quotient as u64)}

这里的关键在于 checked_shlw 函数的实现存在严重缺陷。实际上,任何小于0xffffffffffffffff << 192 的输入值都会绕过溢出检测。然而,当这些值被左移 64 位时,结果会超出 u256 的表示范围,此时高位数据被截断,导致得到的结果远小于理论值。这样一来,系统在后续计算中就会低估所需的 haSUI 数量。

public fun checked_shlw(n: u256): (u256, bool) { let mask = 0xffffffffffffffff << 192; // ❌ 错误的掩码 if (n > mask) { // ❌ 错误的判断条件 (0, true) } else { ((n << 64), false) //⚠️ n 左移 64 位已经溢出。返回值转换为 u256 时,高位被截断,实际数值变小。 }}

-

错误掩码:0xffffffffffffffff << 192 = 非常大的数值(约2^256-2^192)

-

几乎所有输入都小于这个掩码,绕过溢出检测

-

真正的问题:当n >= 2^192 时,n << 64 会超出 u256 范围并被截断

攻击者构造的中间值 liquidity * sqrt_price_diff = 6277101735386680763835789423207666908085499738337898853712:

-

小于错误掩码,绕过溢出检测

-

但在左移 64 位后会超出 u256 最大值,从而导致超出的部分被截断

-

导致最终计算结果约小于 1,但由于是向上取整,quotient 算出来就等于 1

let quotient = math_u256::div_round(numberator, denominator, round_up);(quotient as u64) // 这里面分子小于分母,导致结果等于 1

4. 最后攻击者移除流动性,获得巨额代币收益:

-

第一次移除:获得 10,024,321.28 个 haSUI

-

第二次移除:获得 1 个 haSUI

-

第三次移除:获得 10,024,321.28 个 haSUI

5. 攻击者归还闪电贷,净获利约 10,024,321.28 个 haSUI 和 5,765,124.79 个 SUI,攻击完成。

项目方修复情况

攻击发生后,Cetus 发布了修复补丁。具体修复代码可参考:https://github.com/CetusProtocol/integer-mate/pull/7/files#diff-c04eb6ebebbabb80342cd953bc63925e1c1cdc7ae1fb572f4aad240288a69409。

修复后的 checked_shlw 函数如下:

public fun checked_shlw(n: u256): (u256, bool) { let mask = 1 << 192; // ✅ 修正为正确的阈值:2^192 if (n >= mask) { // ✅ 修正判断条件,正确检测溢出 (0, true) } else { ((n << 64), false) }}

修复说明:

-

将错误的掩码 0xffffffffffffffff << 192 修正为正确的阈值 1 << 192

-

将判断条件从 n > mask 修正为 n >= mask

-

确保当左移 64 位可能导致溢出时,能正确检测并返回溢出标志

MistTrack 分析

据分析,攻击者 0xe28b50cef1d633ea43d3296a3f6b67ff0312a5f1a99f0af753c85b8b5de8ff06 获利约 2.3 亿美元,包括 SUI、vSUI、USDC 等多种资产。

我们发现攻击者在两天前就准备好了 Gas Fee,然后在攻击之前进行了一次尝试,但失败了:

获利后,攻击者将部分资金如 USDC、SOL、suiETH 通过跨链桥如 Sui Bridge、Circle、Wormhole、Mayan 跨链到 EVM 地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b:

其中,5.2341 WBNB 跨链到了 BSC 地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b:

接着,攻击者将价值 1,000 万美元的资产存入 Suilend:

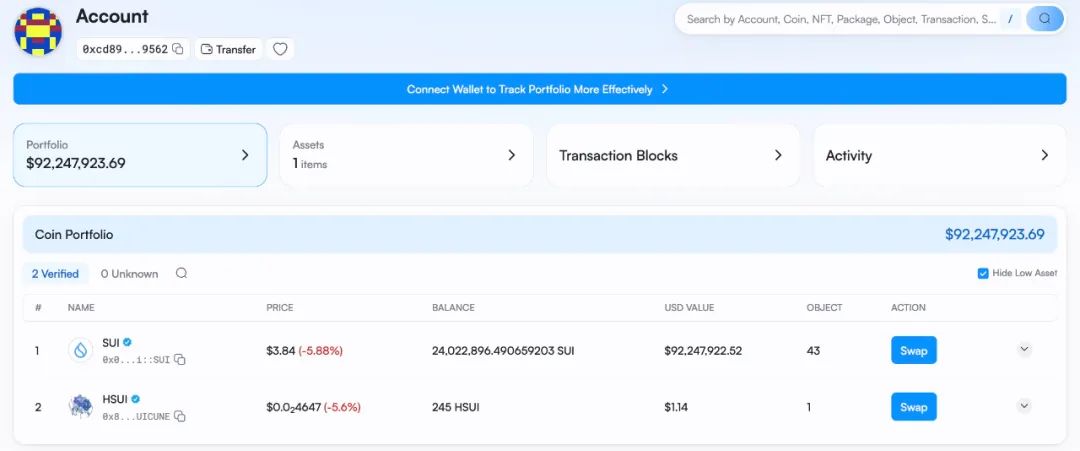

攻击者还将 24,022,896 SUI 转入新地址 0xcd8962dad278d8b50fa0f9eb0186bfa4cbdecc6d59377214c88d0286a0ac9562,目前暂未转出:

幸运的是,据 Cetus 称,在 SUI 基金会及其他生态系统成员合作下,目前已成功冻结了在 SUI 上的 1.62 亿美元的被盗资金。

(https://x.com/CetusProtocol/status/1925567348586815622)

接下来,我们使用链上反洗钱与追踪工具 MistTrack 分析 EVM 上接收跨链资金的地址 0x89012a55cd6b88e407c9d4ae9b3425f55924919b。

该地址在 BSC 上收到 5.2319 BNB,暂未转出:

该地址在 Ethereum 上收到 3,000 个 USDT、4,088 万个 USDC、1,771 个 SOL 和 8,130.4 个 ETH。

其中,USDT、USDC 和 SOL 通过 CoW Swap、ParaSwap 等兑换为 ETH:

接着,该地址将 20,000 ETH 转入地址 0x0251536bfcf144b88e1afa8fe60184ffdb4caf16,暂未转出:

目前该地址在 Ethereum 上的余额为 3,244 ETH:

MistTrack 已将以上相关地址加入恶意地址库,同时,我们将对持续对地址余额进行监控。

总结

本次攻击展示了数学溢出漏洞的威力。攻击者通过精确计算选择特定参数,利用 checked_shlw 函数的缺陷,以 1 个代币的成本获得价值数十亿的流动性。这是一次极其精密的数学攻击,慢雾安全团队建议开发人员在智能合约开发中严格验证所有数学函数的边界条件。

比推快讯

更多 >>- 以色列官员:伊朗不太可能同意美国的要求,但特朗普似乎决心与伊朗达成协议

- 黄金跌入技术性熊市?华尔街分歧加剧,多头称或为通往 1 万美元的黄金坑

- 中国置业投资:从公开市场增持 402.91 枚 BNB

- BTR 24 小时暴跌 80%:超 41%流通量涌入 Bithumb,市场质疑或存集中抛压与价格操纵

- Strategy CEO 以约 25 万美元买入 2509 股 STRC 永续优先股

- Bitlayer ($BTR) 单日暴跌 80%,疑遭 Bithumb 集中抛售

- 某巨鲸新建价值 800 万美元 ETH 空单,爆仓价 2251 美元

- 特朗普称正在谈判以结束冲突,但打击行动仍在继续

- 巴基斯坦加速斡旋美伊冲突:军方高层通话特朗普,伊斯兰堡或成潜在谈判枢纽

- 币安:今日 18:00(UTC+8)可领取币安 Alpha 空投

- Polymarket 上“比特币 3 月跌至 6.5 万美元”概率降至 28%,24 小时下跌 27%

- 40 倍杠杆巨鲸反复横跳:开设 1200 万美元 BTC 空单小亏后迅速转多

- 黄金逼近十连跌,流动性挤压将主导短期走势

- 数据:3.67 万枚 SOL 从 Bithumb 转出,价值约 334 万美元

- 伊朗最高领袖顾问重申结束战争条件

- Upbit 已解除 IoTeX(IOTX)交易警示标识

- 某地址持有 4609 万美元 BTC 的 40 倍杠杆空单,爆仓价 71711 美元

- 麦格理:谨慎看待中东即将达成的“和平协议”中的乐观预期

- 数据:监测到 3,872.78 万 USDT 转入 Binance

- Forward Industries 关联钱包从 Kraken 提取 4648 枚 ETH,价值 995 万美元

- 霍尔木兹海峡 3 月通航量暴跌逾九成

- 伊朗导弹袭击特拉维夫致多处受损

- 海南地方金融监管局:警惕“伪数交所”乱象,重申境内禁止 RWA 代币化业务

- 港股贵金属股走强,赤峰黄金涨超 9%

- 特朗普发帖前原油惊现异常抛售:600 万桶期货提前出逃,疑似老鼠仓引发操纵质疑

- GoPlus 发布 AgentGuard 安全巡检功能:一键获取安全评分与可视化报告

- Backpack 回应女巫事件:不违反3 号准则的账户可申诉返还 50%以上积分,未来几天将开启专项回购计划以补偿用户

- 美国银行业代表明日审阅 CLARITY 法案草案,拟禁止平台直接或间接提供收益

- 币安联席 CEO:已有超 2100 万商户接受币安支付

- 巴基斯坦积极斡旋美伊谈判,陆军元帅与特朗普通话

- 特朗普发帖前 15 分钟,“600 万桶原油期货”合约遭抛售

- 中国日均词元(Token)调用量突破 140 万亿,两年增长超千倍

- 武伊契奇:如需加息应从小幅调整开始

- 纳指期货延续跌势,下跌 0.8%,标普 500 指数期货下跌 0.72%

- 以色列特拉维夫响起警报,更多伊朗导弹来袭

- 以色列预备役军人拉兹·科恩被控向伊朗特工泄露敏感军事机密,并收受加密货币作为报酬

- 数据:1352.56 枚 BTC 从匿名地址转出,经中转后流入 Binance

- Tom Lee 称"迷你加密寒冬"正在消退,ETH 已达成目标的 77%

- 美、布两油主力空军大幅减仓 CL 空单,仍持有价值约 2100 万美元仓位

- James Wynn 在全部头寸被清算后再次开立 BTC 空头头寸

- 美国特拉华州拟立法将稳定币纳入银行业监管框架

- 亚马逊称巴林区域 AWS 中断

- 数据:当前加密恐慌贪婪指数为 10,处于极度恐慌状态

- YZi Labs 指控 CEA Industries 存在系统性治理失败

- 布伦特原油现报 104.33 美元/桶,涨幅 4.02%

- Hyperliquid 多空比显著分化:TAO、ZRO、ASTER 多头主导,WLD、TRUMP、AVAX 空头聚集

- 某鲸鱼地址清仓 8 个月前抄底的 2250 枚 ETH,亏损 407 万美元

- TAO 突破 310 美元,24 小时涨幅 14.28%

- 某巨鲸时隔 2 月开仓做多原油创 24H 最大单笔交易爆仓,已将剩余资金提出 Hyperliquid

- 6 天前新建地址成链上原油空头前三,持仓价值近 1000 万美元

比推专栏

更多 >>观点

比推热门文章

- BTR 24 小时暴跌 80%:超 41%流通量涌入 Bithumb,市场质疑或存集中抛压与价格操纵

- 软件行业只剩两种活法:AI增长或高利润

- Strategy CEO 以约 25 万美元买入 2509 股 STRC 永续优先股

- 别把思考权交出去:Web3人的心理防御指南

- Bitlayer ($BTR) 单日暴跌 80%,疑遭 Bithumb 集中抛售

- 某巨鲸新建价值 800 万美元 ETH 空单,爆仓价 2251 美元

- 特朗普称正在谈判以结束冲突,但打击行动仍在继续

- 巴基斯坦加速斡旋美伊冲突:军方高层通话特朗普,伊斯兰堡或成潜在谈判枢纽

- 币安:今日 18:00(UTC+8)可领取币安 Alpha 空投

- Polymarket 上“比特币 3 月跌至 6.5 万美元”概率降至 28%,24 小时下跌 27%

比推 APP

比推 APP